Guide complet de la protection contre la perte de données

La perte de données n'est plus un accident technique rare. Au contraire, elle se produit quotidiennement pour les raisons suivantes suppression accidentelle, des pannes de système, des logiciels malveillants, des défaillances matérielles ou des problèmes d'accès à l'Internet. erreur de système de fichiers. Par exemple, pour les particuliers, la perte de données peut signifier la perte de plusieurs années de photos ou de documents personnels. En revanche, pour les organisations, l'impact est souvent bien plus grave, notamment en termes de temps d'arrêt, de risques de non-conformité et d'atteinte à la réputation. Heureusement, la bonne nouvelle est que la plupart des incidents peuvent être réduits ou atténués grâce à un plan d'urgence bien planifié. protection contre la perte de données stratégie de lutte contre l'alcoolisme et la toxicomanie. Ce guide explique comment cela fonctionne, pourquoi la prévention seule ne suffit pas et comment les outils de récupération s'intègrent naturellement dans une solution complète.

Table des matières

Comprendre Protection contre la perte de données

En fait, il s'agit d'une combinaison de technologies, de politiques et de pratiques opérationnelles conçues pour empêcher la perte, la fuite, la corruption ou l'altération des données. définitivement supprimée. Son objectif premier est de garantir la disponibilité et l'intégrité des données tout au long de leur cycle de vie.

Il est important de noter que, contrairement aux sauvegardes de base, cette stratégie est axée à la fois sur la prévention et sur la réaction. Elle aide les entreprises à détecter rapidement les comportements à risque, à appliquer les règles de sécurité et à récupérer les données en cas de défaillance inattendue.

Causes communes

Pour commencer, une stratégie efficace consiste à comprendre comment les données sont généralement perdues.

Erreur humaine

- Suppression accidentelle de fichiers

- Formatage la mauvaise partition

- Écrasement de données importantes

Défaillance du matériel

- Mécanique disque dur défaillance

- SSD problèmes de micrologiciel ou de contrôleur

- Dommages liés à l'alimentation électrique

Questions relatives aux logiciels et aux systèmes

- Corruption du système de fichiers (NTFS, RAW)

- Blocage du système d'exploitation

- Échec des mises à jour ou conflits de pilotes

Menaces pour la cybersécurité

- Cryptage des rançongiciels

- Suppression basée sur des logiciels malveillants

- Accès non autorisé

L'identification de ces risques permet donc d'appliquer des mesures de protection plus précises.

Trois types de prévention de la perte de données

Dans les environnements professionnels, cette stratégie comprend souvent trois catégories de prévention de la perte de données (DLP). Ces catégories sont les suivantes

DLP des points finaux

Cette approche protège les données sur les appareils des utilisateurs tels que les ordinateurs portables et les stations de travail. Elle limite les actions telles que la copie de fichiers sur des supports amovibles.

Réseau DLP

Le DLP basé sur le réseau surveille les données au fur et à mesure qu'elles circulent par le biais du courrier électronique, du trafic web ou des transferts internes.

DLP en nuage

La DLP en nuage se concentre sur les données stockées dans les services en nuage et contrôle les autorisations d'accès et de partage.

Ces méthodes constituent donc la base de la protection contre les pertes de données au niveau de l'entreprise.

Quatre modèles techniques clés

En outre, ces catégories s'alignent sur quatre modèles techniques fondamentaux de DLP. Sur la base de ces catégories, d'un point de vue technique, cette stratégie est généralement mise en œuvre par le biais de quatre modèles de DLP :

1. Protection des données au repos

2. Protection des données en mouvement

3. Protection des données en cours d'utilisation

4. Découverte et classification des données

Chaque modèle cible une étape différente du cycle de vie des données, garantissant ainsi une protection cohérente.

Un exemple pratique de Protection contre la perte de données en action

Prenons par exemple une situation courante : un utilisateur supprime accidentellement un dossier de projet et vide la corbeille. Cependant, les contrôles préventifs ne peuvent pas arrêter cette action parce qu'elle est légitime. Dans ce cas, les mesures préventives ont déjà échoué. C'est pourquoi il est essentiel d'utiliser des outils axés sur la récupération.

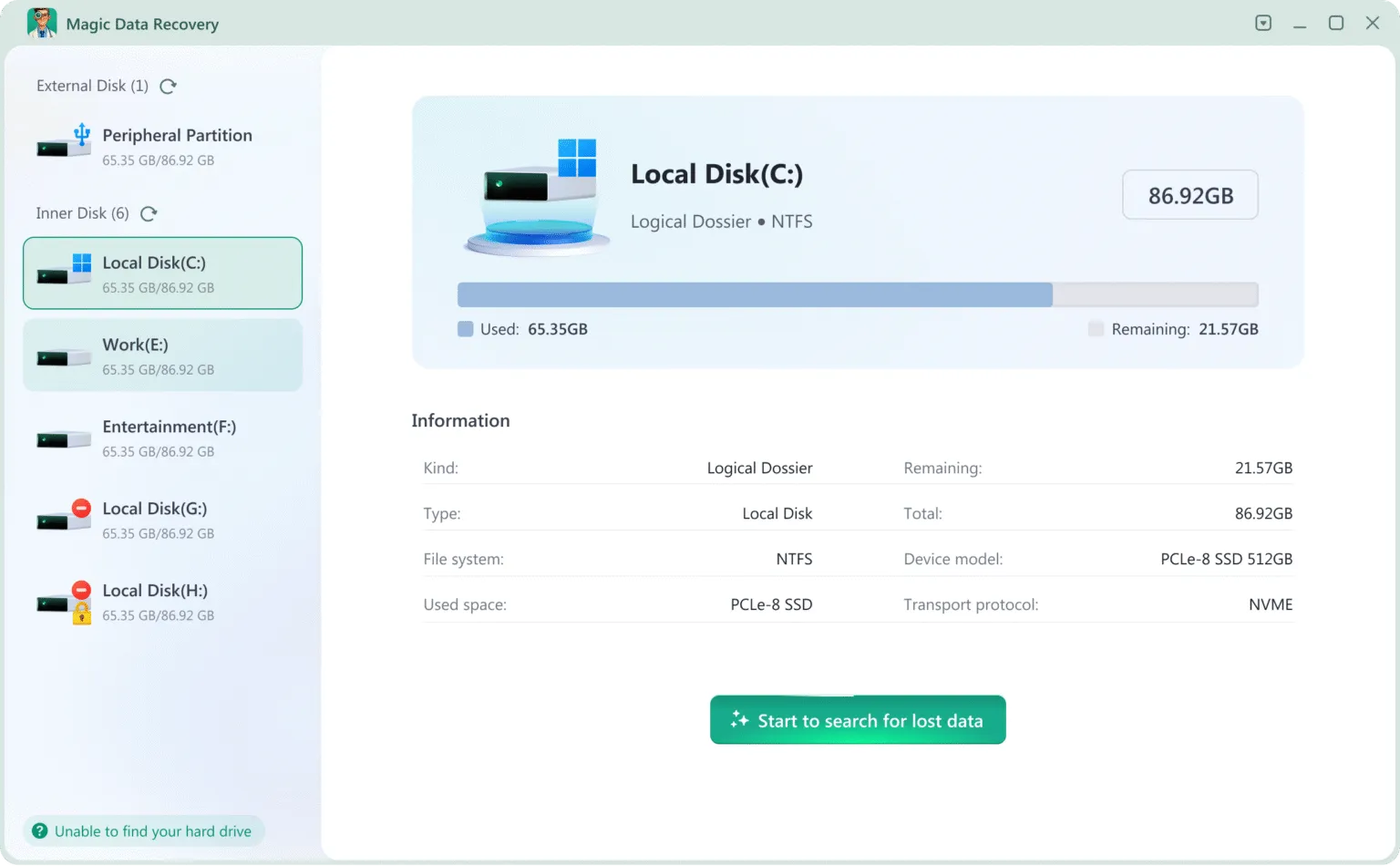

Par conséquent, à ce stade, des logiciels de récupération professionnels tels que Magic Data Recovery analyse le stockage en mode lecture seule, ce qui permet de récupérer les données supprimées sans risquer de les endommager davantage.

Les trois couches principales de la Protection contre la perte de données

Pour construire une défense solide, une stratégie équilibrée incorpore trois couches fondamentales :

- Contrôles préventifs tels que les restrictions d'accès

- Mesures de détection telles que la surveillance et les alertes

- Solutions correctives telles que la sauvegarde et la récupération

Par conséquent, chaque couche soutient les autres, réduisant ainsi le risque global.

Considérations sur les coûts pour Protection contre la perte de données

Lors de la mise en œuvre de ces protections, le coût est un facteur clé. Les dépenses varient en fonction de l'échelle et de la complexité :

- Les outils DLP d'entrée de gamme sont souvent accessibles par abonnement

- Les plates-formes d'entreprise nécessitent des investissements plus importants

- Les solutions de sauvegarde impliquent des coûts de stockage permanents

- Les logiciels de récupération utilisent généralement une licence unique

Par conséquent, pour de nombreux utilisateurs, la combinaison de la prévention et de la récupération à la demande constitue une approche rentable.

Les sept contrôles essentiels en Protection contre la perte de données

Pour mettre en œuvre ces couches de manière efficace, un cadre efficace comprend généralement les éléments suivants :

1. Sauvegardes automatisées

2. Contrôle d'accès et autorisations

3. Chiffrement des données sensibles

4. Surveillance des points finaux

5. Défense contre les logiciels malveillants

6. Formation des utilisateurs

7. Des outils de récupération de données fiables

Par conséquent, le fait de négliger l'un ou l'autre de ces domaines augmente le risque de dommages permanents. perte de données.

Pourquoi la récupération de données est-elle complémentaire ? Protection contre la perte de données

Cependant, malgré des contrôles préventifs robustes, aucun système n'est infaillible. Lorsque la prévention échoue, la récupération devient la dernière sauvegarde. Même les systèmes de protection les plus avancés ne peuvent pas prévenir toutes les défaillances. Lorsque la prévention et la surveillance ne sont plus suffisantes, la récupération devient la sauvegarde finale.

Magic Data Recovery de Amagicsoft comble cette lacune en

- Récupération de fichiers à partir de formaté ou disques corrompus

- Soutien NTFS, FAT32, et exFAT systèmes de fichiers

- Utilisation de l'analyse en lecture seule pour éviter les écrasements

- Gestion des pannes de système et des suppressions accidentelles

Par rapport aux outils système intégrés, il offre une analyse plus approfondie et une plus grande fiabilité de récupération.

Cas d'utilisation courants pour Protection contre la perte de données et récupération

- Restauration de fichiers après suppression accidentelle

- Récupération des données d'un RAW ou disque inaccessible

- Accès aux fichiers après un dommage causé par un logiciel malveillant

- Récupération de documents à partir d'un disque système défaillant

C'est pourquoi ces scénarios montrent pourquoi la récupération est un élément essentiel de la protection contre la perte de données.

Conclusion

Fiable protection contre la perte de données dépend de la combinaison de la prévention, de la surveillance et de la récupération en une stratégie unifiée. Alors que les systèmes DLP réduisent l'exposition, récupération des données garantit la résilience en cas de défaillance.

Si vous avez besoin d'une solution de récupération fiable pour soutenir vos efforts de protection contre la perte de données, Magic Data Recovery de Amagicsoft offre une option sûre et efficace pour restaurer les fichiers perdus.

Prise en charge de Windows 7/8/10/11 et Windows Server

FAQ

Qu'est-ce que la protection contre la perte de données ?

Quels sont les trois types de prévention des pertes de données ?

Quels sont les quatre types de DLP ?

Quel est un exemple de DLP ?

Quels sont les trois types de protection des données ?

Quel est le coût de la DLP ?

Quelles sont les 7 protections des données ?

Vasilii est un spécialiste de la récupération de données qui possède une dizaine d'années d'expérience pratique dans ce domaine. Tout au long de sa carrière, il a résolu avec succès des milliers de cas complexes impliquant des fichiers supprimés, des disques formatés, des partitions perdues et des systèmes de fichiers RAW. Son expertise couvre à la fois les méthodes de récupération manuelle à l'aide d'outils professionnels tels que les éditeurs hexagonaux et les solutions automatisées avancées à l'aide de logiciels de récupération. La mission de Vasilii est de rendre accessible aux professionnels de l'informatique et aux utilisateurs quotidiens des connaissances fiables en matière de récupération de données, afin de les aider à sauvegarder leurs précieuses ressources numériques.