Um guia completo para a proteção contra perda de dados

A perda de dados não é mais um acidente técnico raro. Em vez disso, ela ocorre diariamente devido a exclusão acidental, falhas no sistema, malware, falha de hardware ou erro no sistema de arquivos. Por exemplo, para os indivíduos, a perda de dados pode significar a perda de anos de fotos ou documentos pessoais. Em contrapartida, para as organizações, o impacto costuma ser muito mais grave, incluindo tempo de inatividade, riscos de conformidade e danos à reputação. Felizmente, a boa notícia é que a maioria dos incidentes pode ser reduzida ou atenuada com um plano bem planejado. proteção contra perda de dados estratégia. Este guia explica como ela funciona, por que a prevenção por si só não é suficiente e como as ferramentas de recuperação se encaixam naturalmente em uma solução completa.

Índice

Compreensão Proteção contra perda de dados

Na verdade, ele se refere a uma combinação de tecnologias, políticas e práticas operacionais criadas para evitar que os dados sejam perdidos, vazados, corrompidos ou permanentemente excluído. Seu principal objetivo é garantir a disponibilidade e a integridade dos dados durante todo o seu ciclo de vida.

É importante ressaltar que, diferentemente dos backups básicos, essa estratégia se concentra tanto na prevenção quanto na resposta. Ela ajuda as organizações a detectar antecipadamente comportamentos de risco, aplicar regras de segurança e recuperar dados quando ocorrem falhas inesperadas.

Causas comuns

Para começar, uma estratégia eficaz começa com a compreensão de como os dados são normalmente perdidos.

Erro humano

- Exclusão acidental de arquivos

- Formatação a partição errada

- Substituição de dados importantes

Falha de hardware

- Mecânica disco rígido falha

- SSD problemas de firmware ou do controlador

- Danos relacionados à energia

Problemas de software e sistema

- Corrupção do sistema de arquivos (NTFS, RAW)

- Falhas no sistema operacional

- Falha nas atualizações ou conflitos de driver

Ameaças à segurança cibernética

- Criptografia de ransomware

- Exclusão baseada em malware

- Acesso não autorizado

Portanto, ao identificar esses riscos, as medidas de proteção podem ser aplicadas com mais precisão.

Três tipos de prevenção contra perda de dados

Normalmente, em ambientes profissionais, essa estratégia inclui três categorias de prevenção contra perda de dados (DLP). São elas:

DLP de ponto de extremidade

Essa abordagem protege os dados nos dispositivos do usuário, como laptops e estações de trabalho. Ela restringe ações como a cópia de arquivos para mídias removíveis.

DLP de rede

O DLP baseado em rede monitora os dados à medida que eles se movem por e-mail, tráfego da Web ou transferências internas.

DLP na nuvem

O Cloud DLP concentra-se nos dados armazenados em serviços de nuvem e controla as permissões de acesso e compartilhamento.

Como resultado, esses métodos formam a base da proteção contra perda de dados de nível empresarial.

Quatro modelos técnicos principais

Além disso, essas categorias se alinham a quatro modelos técnicos principais de DLP. Com base nessas categorias, de uma perspectiva técnica, essa estratégia é comumente implementada por meio de quatro modelos de DLP:

1. Proteção de dados em repouso

2. Proteção de dados em movimento

3. Proteção de dados em uso

4. Descoberta e classificação de dados

Cada modelo visa a um estágio diferente do ciclo de vida dos dados, garantindo uma proteção consistente.

Um exemplo prático de Proteção contra perda de dados em ação

Por exemplo, considere uma situação comum: um usuário exclui acidentalmente uma pasta de projeto e esvazia a Lixeira. Entretanto, os controles preventivos não podem impedir essa ação porque ela é legítima. Nesses casos, as medidas preventivas já falharam. Portanto, as ferramentas voltadas para a recuperação tornam-se essenciais.

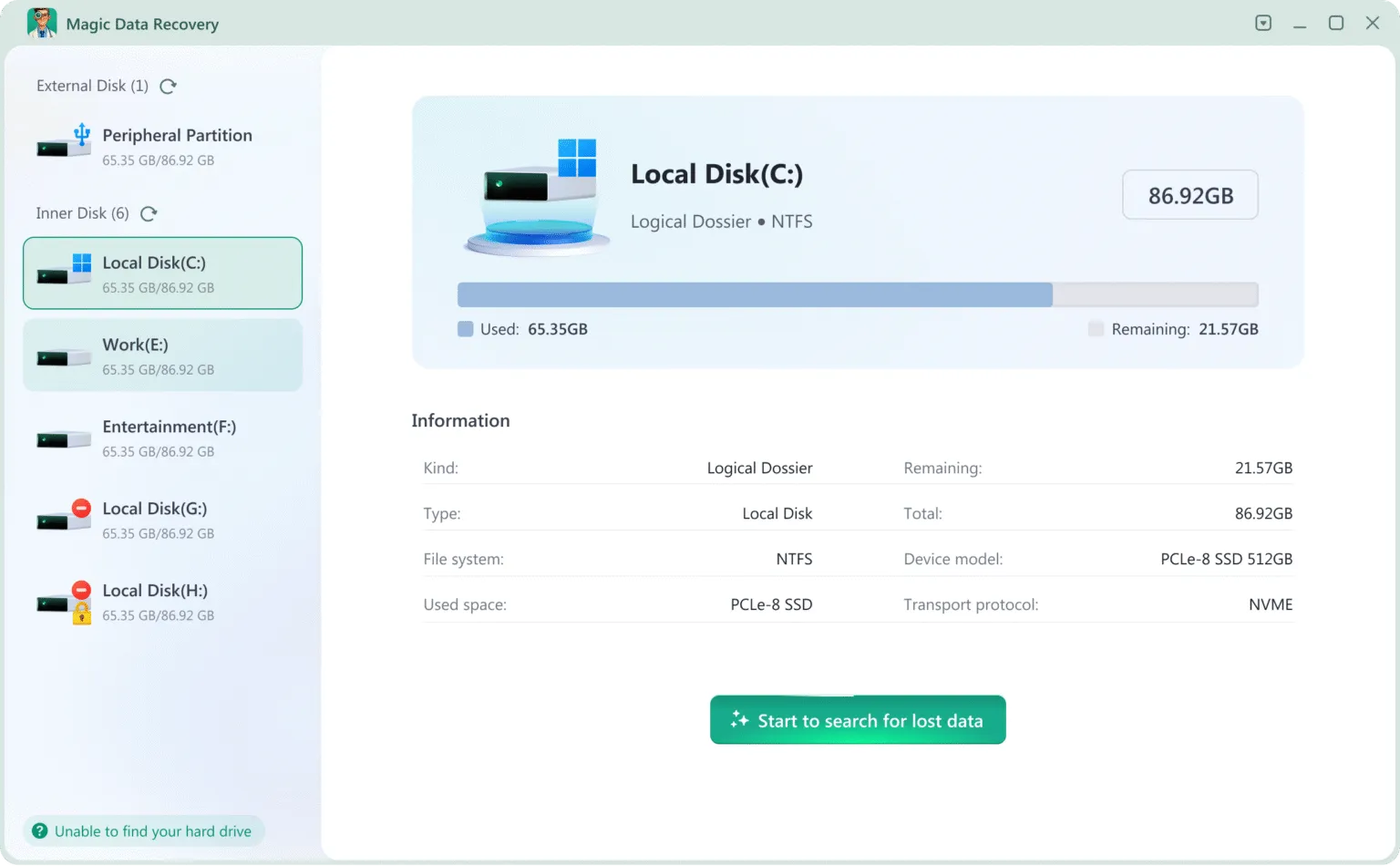

Consequentemente, nesse estágio, um software de recuperação profissional, como o Magic Data Recovery examina o armazenamento no modo somente leitura, permitindo que os dados excluídos sejam recuperados sem risco de danos adicionais.

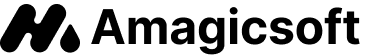

As três camadas principais de Proteção contra perda de dados

Para criar uma defesa robusta, uma estratégia equilibrada incorpora três camadas principais:

- Controles preventivos, como restrições de acesso

- Medidas de detecção, como monitoramento e alertas

- Soluções corretivas, como backup e recuperação

Como resultado, cada camada dá suporte às outras, reduzindo o risco geral.

Considerações sobre custos para Proteção contra perda de dados

Ao implementar essas proteções, o custo é um fator fundamental. As despesas variam de acordo com a escala e a complexidade:

- As ferramentas de DLP de nível básico geralmente são baseadas em assinatura

- As plataformas corporativas exigem um investimento maior

- As soluções de backup envolvem custos contínuos de armazenamento

- Normalmente, o software de recuperação usa licenciamento único

Como resultado, para muitos usuários, a combinação de prevenção com recuperação sob demanda oferece uma abordagem econômica.

Os sete controles essenciais em Proteção contra perda de dados

Para implementar essas camadas com eficiência, uma estrutura eficaz geralmente inclui:

1. Backups automatizados

2. Controle de acesso e permissões

3. Criptografia para dados confidenciais

4. Monitoramento do ponto final

5. Defesa contra malware

6. Treinamento de usuários

7. Ferramentas confiáveis de recuperação de dados

Consequentemente, a negligência de qualquer uma dessas áreas aumenta o risco de perda permanente de dados. perda de dados.

Por que a recuperação de dados complementa Proteção contra perda de dados

No entanto, apesar dos controles preventivos robustos, nenhum sistema é infalível. Quando a prevenção falha, a recuperação se torna a salvaguarda final. Mesmo os sistemas de proteção mais avançados não podem evitar todas as falhas. Quando a prevenção e o monitoramento não são mais suficientes, a recuperação se torna a salvaguarda final.

Magic Data Recovery de Amagicsoft aborda essa lacuna:

- Recuperação de arquivos de formatado ou unidades corrompidas

- Suporte NTFS, FAT32, e exFAT sistemas de arquivos

- Uso de varredura somente leitura para evitar substituições

- Como lidar com falhas no sistema e exclusão acidental

Em comparação com as ferramentas de sistema incorporadas, ele oferece uma varredura mais profunda e maior confiabilidade de recuperação.

Casos de uso comuns para Proteção contra perda de dados e recuperação

- Restauração de arquivos após exclusão acidental

- Recuperação de dados de um RAW ou unidade inacessível

- Acesso a arquivos após danos causados por malware

- Recuperação de documentos de um disco de sistema com falha

Por esse motivo, esses cenários destacam por que a recuperação é uma parte essencial da proteção contra perda de dados.

Conclusão

Confiável proteção contra perda de dados depende da combinação de prevenção, monitoramento e recuperação em uma estratégia unificada. Embora os sistemas DLP reduzam a exposição, recuperação de dados garante a resiliência quando ocorrem falhas.

Se você precisar de uma solução de recuperação confiável para apoiar seus esforços de proteção contra perda de dados, Magic Data Recovery de Amagicsoft oferece uma opção segura e eficiente para restaurar arquivos perdidos.

Compatível com Windows 7/8/10/11 e Windows Server

PERGUNTAS FREQUENTES

O que é proteção contra perda de dados?

Quais são os três tipos de prevenção contra perda de dados?

Quais são os quatro tipos de DLP?

O que é um exemplo de DLP?

Quais são os três tipos de proteção de dados?

Quanto custa o DLP?

Quais são as 7 proteções de dados?

Vasilii é um especialista em recuperação de dados com cerca de 10 anos de experiência prática na área. Ao longo de sua carreira, ele resolveu com sucesso milhares de casos complexos envolvendo arquivos excluídos, unidades formatadas, partições perdidas e sistemas de arquivos RAW. Sua experiência abrange métodos de recuperação manual usando ferramentas profissionais, como editores hexadecimais, e soluções automatizadas avançadas com software de recuperação. A missão do Vasilii é tornar o conhecimento confiável sobre recuperação de dados acessível tanto para profissionais de TI quanto para usuários comuns, ajudando-os a proteger seus valiosos ativos digitais.