デジタル・フォレンジック

目次

現代の事件におけるデジタル・フォレンジック

ノートパソコンから機密文書が漏れる.

サーバーは夜間に奇妙なプロセスを実行する。.

従業員が退職直前に重要なファイルを削除した。.

それぞれの場合、誰かが3つの質問に答えなければならない: いつ、何が、誰が関与したのか.

デジタル・フォレンジックは、デジタル証拠を収集し、保存し、分析するための構造化されたプロセスを提供します。.

デジタル・フォレンジックとは

デジタル・フォレンジックは、単なる復旧ではなく、証拠に焦点を当てる。.

目標は、保存されているデータからイベントを再構築することである:

ワークステーションとノートパソコン

サーバーと仮想マシン

スマートフォンとタブレット

ログ、バックアップ、クラウドサービス

ファイアウォールやルーターなどのネットワーク機器

クラシックな場所 データ復旧 デジタル・フォレンジックが目指すのは、「早くファイルを取り戻す」ことである。 信頼できるタイムライン、帰属、完全性.

すべてのステップは文書化され、再現可能で、防御可能でなければならない。.

典型的なデジタル・フォレンジックのプロセス

ほとんどの調査は規律正しい順序に従って行われる。名称はさまざまだが、ロジックは似ている。.

識別とスコーピング

チームはまず次のことを確認する:

どのシステムが関連証拠を保持しているか

どのアカウント、時間範囲、データタイプが重要か

どのような法的または規制的制約が適用されるか

優れたスコーピングは、プライバシーを保護し、重要なものを守りながらノイズを減らす。.

保全

アナリストはデータが変化する前にデータを保存する。彼らは

必要に応じて、影響を受けるシステムをネットワークから隔離する。

必要に応じて、揮発性データ(RAM、実行中のプロセス、ネットワーク接続)をキャプチャする。

書き込みブロッカーを使用してディスクのフォレンジック・イメージを撮る

保存はオリジナルのメディアを保護し、明確な保管の連鎖を維持する。.

取得と検証

このチームは、ディスク、パーティション、モバイルストレージのビットレベルのコピーを作成する。.

オリジナルとコピーのハッシュ(たとえばSHA-256)を計算し、それらが一致することを検証する。.

この時点から、ほとんどの作業は本番システムではなく、コピーで行われる。.

分析

分析は多くのテクニックを組み合わせる:

ファイルシステムとタイムラインの分析

システム間のログ相関

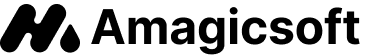

削除されたファイルやフォルダの復元

マルウェアとアーティファクトの検査

ネットワークフローの再構築

ここでは、以下のような伝統的なツールを使用する。 ウィンヘックス そして データ復旧ソフト 専門的なフォレンジックスイートと一緒に働く。.

のようなツールがある。 Amagicsoftデータ復旧 は、より広範な分析の一環として、画像や接続されたドライブから削除または破損したファイルを回復するのに役立ちます。.

報告とプレゼンテーション

最後に、アナリストは構造化された報告書を作成する:

使用範囲、ツール、方法について説明する。

調査結果を時系列で紹介

技術的な概念を平易な言葉で説明

事実と解釈を区別する

この報告書は、社内の意思決定、法的措置、または規制当局とのコミュニケーションを支援するものである。.

Windows 7/8/10/11およびWindows Serverをサポート

デジタル証拠の種類

異なる環境は異なる成果物を生み出す。完全な画像は通常、いくつかのカテゴリーが混在している。.

ファイルシステムの証拠: タイムスタンプ、フォルダ構造、削除されたエントリ、レジストリハイブ

アプリケーションの成果物: ブラウザ履歴、電子メールアーカイブ、チャットメッセージ、ドキュメントメタデータ

システムログ: Windowsイベントログ、Linux syslog、認証ログ、プロセスログ

ネットワークデータ: ファイアウォールエントリー、VPNログ、プロキシログ、DNSレコード、パケットキャプチャ

クラウドとSaaSのデータ: 監査ログ、ログイン履歴、ファイルアクセス記録、設定スナップショット

それぞれの情報源は文脈を加える。それらを合わせると 誰が、どこで、どんな道具を使って、何をしたのか。.

ツールとデータ復旧の役割

デジタル・フォレンジック分析者は、単一の製品ではなく、ツールボックスを維持する。.

一般的なカテゴリー:

イメージング・ツールと書き込みブロック・ツール ディスクを安全にキャプチャする

ファイルシステムとアーティファクト・パーサー 異なるオペレーティング・システム用

タイムラインと相関ツール ホスト間のイベントを調整する

ヘックス・エディターと低レベル・ビューワー たとえば ウィンヘックス セクターレベル検査用

データ復旧ソフトウェア ローメディアから削除または破損したファイルを切り出す

以下のようなデータ復旧製品 Amagicsoftデータ復旧 の3つの場面で役立つ:

インシデントが報告される前に、ユーザーが故意または過失で重要なファイルを削除した場合

マルウェアやクラッシュが重要な文書やアーカイブを破損する

故障したドライブでは、読み取り可能なコンテンツを抽出せずに直接分析することは危険である。

このような場合でも、フォレンジック手順が適用される:フォレンジックイメージまたはクローンコピーからリカバリし、ログを保存し、すべてのステップを文書化する。.

組織のための実践的ガイドライン

社内にフォレンジック・ラボがなくても、組織は十分な準備ができる。.

重要な実践

インシデント対応計画の策定 これには、外部の科学捜査専門家を呼ぶタイミングも含まれる。

ログの一元化と保持 エンドポイント、サーバー、ネットワーク機器から

時間を同期させる システム間(NTP)でタイムラインを正しく合わせる

管理アクセスを制限する 管理作業には別のアカウントを使用する

重要資産のバックアップ 定期的なリストアのテスト

インシデントが発生した場合、現場のITスタッフは次のことを行うべきである:

フォレンジック相談前のシステムの再インストールを避ける

証拠を改ざんする、未検証の「クリーンアップ」ツールの実行を避ける。

誰が、いつ、どのデバイスに触れたかを記録する

調査終了後、次のようなツールがある。 Amagicsoftデータ復旧 完全なフォレンジック処理を必要としない日常的なデータ損失ケースをサポートし続ける。.

Windows 7/8/10/11およびWindows Serverをサポート。.

Windows 7/8/10/11およびWindows Serverをサポート

よくある質問

デジタル・フォレンジックとは何か?

デジタル・フォレンジックはサイバーセキュリティと同じか?

なぜデジタル・フォレンジックが必要なのか?

デジタル・フォレンジックは良い職業か?

デジタル・フォレンジックは高給か?

デジタル・フォレンジックは難しい?

サイバーセキュリティで年収$50万円を稼げるか?

デジタル・フォレンジックはストレスの多い仕事ですか?

エディは、コンピューター業界の有名企業数社で10年以上の経験を持つITスペシャリストです。深い技術的知識と実践的な問題解決能力をすべてのプロジェクトに提供しています。.