Décryptage

Table des matières

Qu'est-ce que le décryptage ?

A la base, Décryptage est l'action d'inverser le cryptage. Un volume ou un fichier protégé ne peut être ouvert que si l'on dispose de la bonne clé, par exemple un mot de passe, clé de recouvrement, Un certificat numérique ou une licence de logiciel est fourni.

Comme de nombreux systèmes reposent sur le cryptage pour la sécurité, la compréhension de ce processus permet d'éviter la perte de données lors de la récupération ou de la migration.

Les situations les plus courantes dans lesquelles les utilisateurs peuvent avoir besoin de déverrouiller des données cryptées sont les suivantes :

① Accès aux disques protégés par BitLocker

② Ouverture d'archives sécurisées par mot de passe

③ Restauration des clés d'activation des logiciels après une réinitialisation

④ Lecture de fichiers de configuration précédemment cryptés

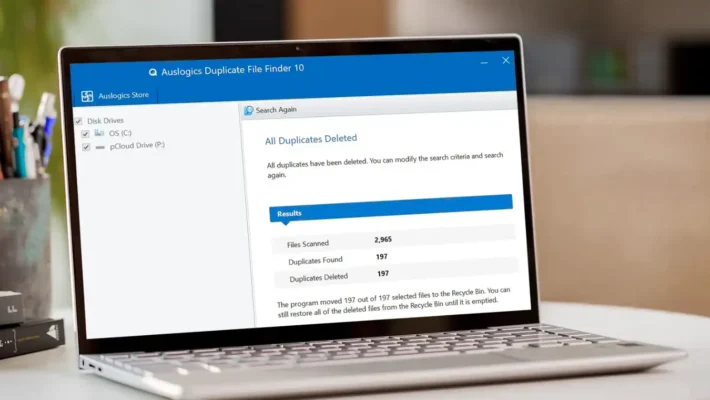

Fonctionnement interne du processus de décryptage

Bien que les technologies de cryptage diffèrent, la plupart d'entre elles suivent une logique similaire :

① Des données cryptées sont fournies

② Une clé de correspondance est saisie

③ L'algorithme vérifie si la clé est valide

④ Le système émet une information lisible lorsque la clé correspond

Les technologies telles que AES et RSA reposent sur des structures cryptographiques solides. L'utilisateur n'a toutefois besoin que de la bonne clé pour rétablir l'accès.

L'importance de ce processus

Le déverrouillage des données protégées est un élément essentiel de la maintenance et de la récupération des systèmes. Une manipulation correcte permet :

① Réinstallation ou migration du système en douceur

② Récupération des informations d'activation des logiciels sous licence

③ Accès aux fichiers essentiels stockés sur des disques cryptés

④ Restauration des configurations et des informations d'identification après des erreurs

Étant donné que de plus en plus d'appareils utilisent le cryptage par défaut, il est de plus en plus important de comprendre les méthodes de déverrouillage appropriées.

Lorsque l'accès échoue en raison de la perte des clés de décryptage

L'absence de clé est une cause fréquente d'échec du décryptage. Cela peut se produire après :

① Une panne du système qui réinitialise les informations d'identification stockées

② Réinstallation de Windows

③ Migration du disque vers un autre ordinateur

④ Oubli de l'endroit où une clé de recouvrement a été stockée

Les utilisateurs croient souvent que les données ont disparu définitivement, mais ce n'est pas toujours le cas.

Des moyens sûrs de récupérer les clés perdues (BitLocker, Windows, Office, etc.)

Si la clé requise ne peut être trouvée, une méthode de récupération sûre devient nécessaire.

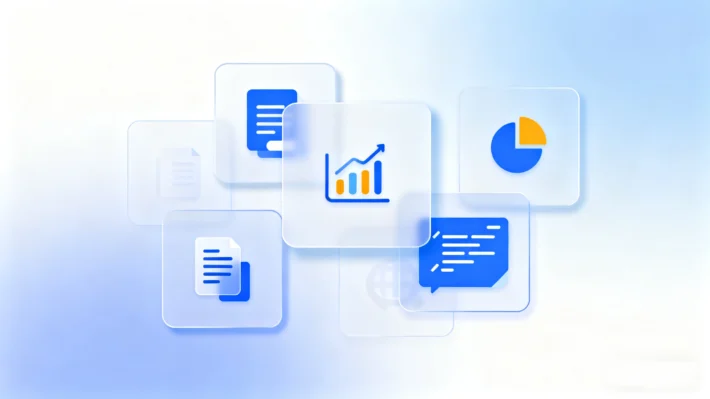

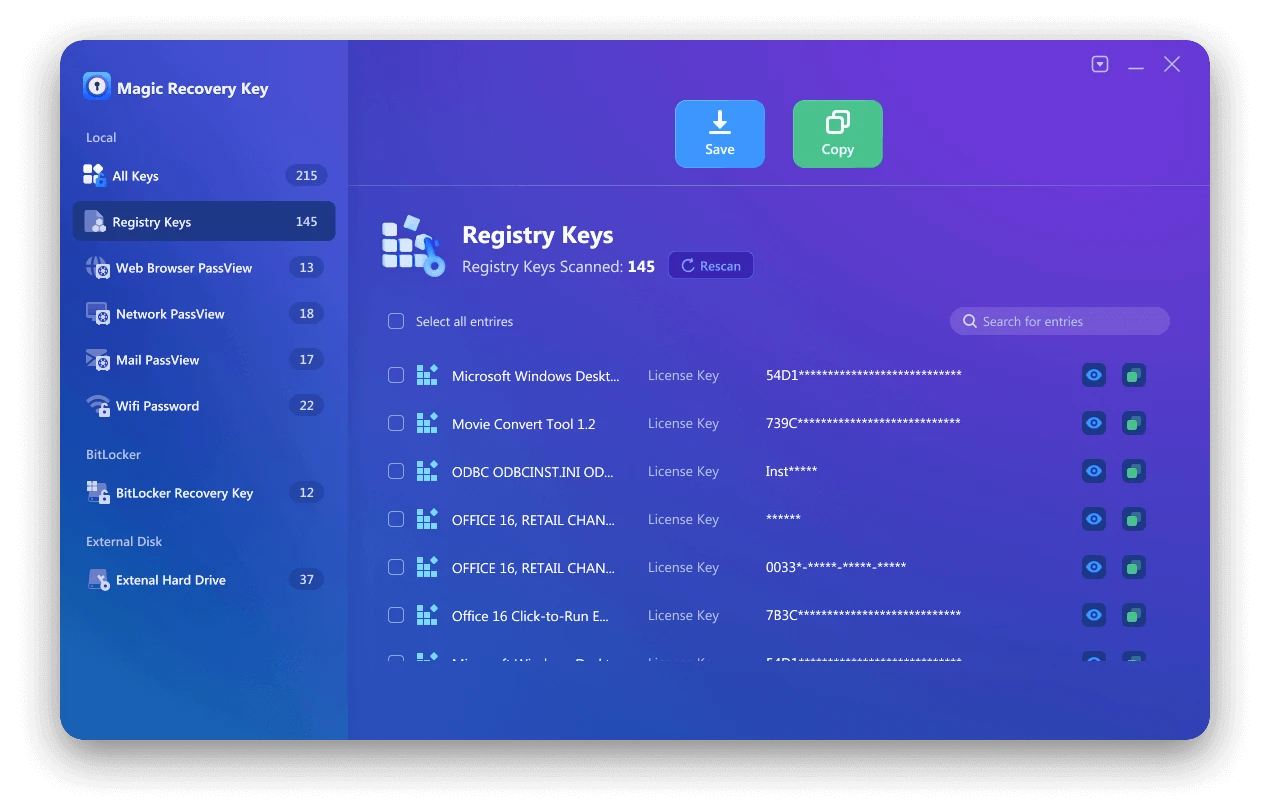

Une solution pratique consiste à Magic Recovery Key, qui aide récupérer les clés de récupération BitLocker, Clés de produit Windows, Clés d'activation Office, et d'autres informations sur les licences stockées dans les fichiers du système.

Comment récupérer les clés à l'aide de Magic Recovery Key

① Installer et ouvrir Magic Recovery Key

Prise en charge de Windows 7/8/10/11 et Windows Server

② Choisissez le type de clé à récupérer (BitLocker, Windows, Office, etc.)

③ Lancer une analyse complète du système

④ Voir les clés trouvées dans les résultats

⑤ Les exporter pour les mettre en sécurité

Comme le logiciel fonctionne en mode lecture seule, Il évite de modifier les données cryptées.

Limites à connaître avant de tenter l'expérience

Même avec les outils et les connaissances appropriés, certaines limites s'appliquent :

① Une clé valide est toujours requise

② Les disques endommagés peuvent bloquer l'accès

③ Certains systèmes limitent les tentatives répétées

④ Les fichiers cryptés ne peuvent pas être ouverts si les métadonnées sont corrompues

La connaissance de ces contraintes aide les utilisateurs à choisir des solutions appropriées.

Conclusion

Bien que le cryptage protège la vie privée, il est tout aussi important de pouvoir déverrouiller les données en cas de besoin. En l'absence de clés, un outil sûr tel que Magic Recovery Key peut vous aider à localiser BitLocker et les clés de licence logicielle nécessaires pour retrouver l'accès sans risquer de compromettre l'intégrité des données.

Si vous ne pouvez pas ouvrir des données cryptées parce que la clé d'origine n'est pas disponible, vous pouvez envisager d'utiliser l'option Magic Recovery Key. Il offre un moyen sûr et non intrusif de récupérer les informations nécessaires pour déverrouiller les lecteurs protégés et les logiciels sous licence.

Prise en charge de Windows 7/8/10/11 et Windows Server

FAQ sur le décryptage

1. Quel est le rôle de ce processus dans les systèmes informatiques ?

2. Pourquoi certains lecteurs cryptés nécessitent-ils une clé de récupération ?

3. Est-il possible d'accéder à un contenu crypté sans la bonne clé ?

4. Comment puis-je retrouver une clé de récupération BitLocker manquante ?

5. Le déverrouillage des données protégées endommage-t-il les fichiers ?

6. Pourquoi le déverrouillage échoue-t-il parfois de manière répétée ?

7. Les clés de licence des logiciels sont-elles importantes lors de la récupération du système ?

8. L'utilisation de Magic Recovery Key est-elle sûre ?

Erin Smith est reconnue comme l'une des rédactrices les plus professionnelles d'Amagicsoft. Elle a continuellement perfectionné ses compétences rédactionnelles au cours des 10 dernières années et a aidé des millions de lecteurs à résoudre leurs problèmes techniques.